CCNA-1 Lab: Wireshark

LAB W: Wireshark - Layer 1 to 7

LAB W: Wireshark - Layer 1 to 7

Denna laboration skall utföras ...

Lärandemål: ...

Contents |

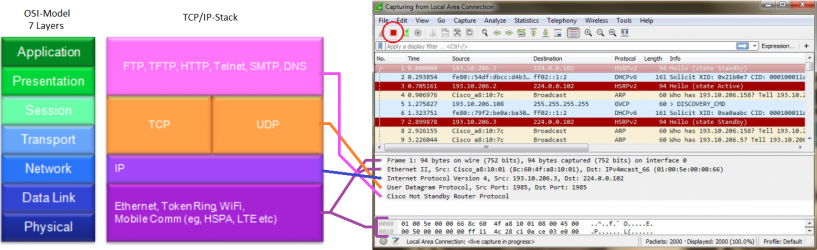

Topologi

Wireshark

1. Koppla enligt topologin ovan

2. Starta programmet Wireshark på din dator

3. Se till att det interface som används för datatrafik är det samma som är valt. Kontrollera namnet i nätverksinställningarna på din dator om du är osäker.

4. Starta en datainsamling genom att klicka på den blå hajfenan högt upp till vänster.

5. Maximera fönstret så du kan se så mycket som möjligt.

6. Undersök de tre sektionerna på skärmen. I den översta rutan (Packet List) rullar nu en översikt av all trafik som passerar ditt nätverkskort. I den andra rutan, i mitten (Packet Detail), kan ni se detaljerad information om det paket ni markerar i översikten ovan. I den tredje rutan, längst ner (Packet Bytes), ser du det faktiska innehållet i den pdu som är markerad i mittenfältet.

7. När du känner dig klar kan du stoppa insamlingen med den röda fyrkanten bredvid den blå hajfenan.

DHCP

För att se hur dchp-processen går till ska ni nu låna om er ip-adress från dhcp-servern.

1. Öppna command prompt (cmd)

2. Släpp din IPv4-adress genom att skriva ipconfig /release

3. Starta en ny insamling genom att klicka på den blå hajfenan (alt den gröna om du inte stoppat föregående mätning). Fortsätt utan att spara.

4. Gå tillbaka till cmd och skriv ipconfig /renew

5. När ni fått en ny ip-adress kan ni stoppa insamlingen i Wireshark

6. Filtrera ut dhcp-trafiken genom att fylla i bootp i filterrutan. (Läs gärna mer om dhcp/bootp i Wireshark här: https://wiki.wireshark.org/DHCP )

7. Utifrån flödet i wireshark kan ni nu se fyra olika dhcp-meddelanden som skickas för att få en adress ( DHCP Inform). Skriv upp namnen på dessa meddelanden i ordning här nedan och ange också trafiktypen (unicast, multicast eller broadcast). Notera också vilka portar som används.

1____________________ __________-cast sourceport:____ destinationport:____

2____________________ __________-cast sourceport:____ destinationport:____

3____________________ __________-cast sourceport:____ destinationport:____

4____________________ __________-cast sourceport:____ destinationport:____

ARP

1. Kontrollera IPv4-adressen på den andra datorn. Notera den här:______________________________________________

2. Öppna cmd på Wireshark-datorn och rensa din arp-tabell. Vilket kommando används för att ta bort samtliga rader ur arp-tabellen? ___________________

3. Kontrollera att tabellen är hyfsat tom med kommandot __________________

4. Starta en ny Wireshark-insamling igen. Fortsätt utan att spara.

5. Skicka ping från Wireshark-datorn till den andra datorn.

6. Stoppa insamlingen

7. Skriv nu in arp i filterrutan

8. Leta upp just era arp-meddelanden genom att titta i Info-kolumnen längst till höger. Markera ett meddelande för att se mer information om det in rutorna under.

9. a) Vad heter de två olika arpmeddelanden som skickas (Hint: Titta i header-fältet)?

b) Vilka mac-adresser används som avsändare resp mottagare?

c) Vilken trafiktyp används för respektive meddelande (unicast/multicast/broadcast)?

- a)__________________ b) från MAC-adress: _________________ till MAC-adress: __________________ c) _________-cast

- a)__________________ b) från MAC-adress: _________________ till MAC-adress: __________________ c) _________-cast

10. Vilken MAC-adress hade då den enhet ni frågade efter?_______________________________________

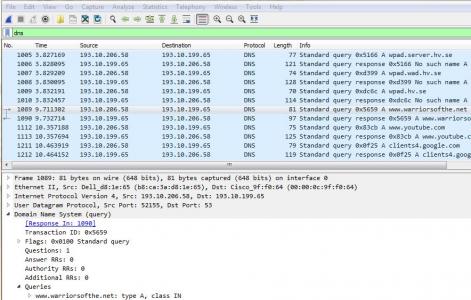

DNS

1. Öppna cmd och skriv in ipconfig /all för att notera IP-adressen till er DNS-server

2. Skriv sedan in ipconfig /flushdns för att glömma alla DNS-uppslagningar

3. Starta en ny insamling i Wireshark

4. Surfa till www.warriorsofthe.net

5. Stoppa insamlingen

6. Filtrera DNS-trafiken

7. Leta upp DNS queryn (förfrågan) som skickades till er DNS-server (se punkt 1) ang www.warriorsofthe.net. Markera den.

8. Utifrån informationen som ni nu hittar i mittersta fältet (Packet Detail), svara på följande frågor:

- Hur stor är hela framen? _____________

- Använder sig DNS av UDP eller TCP som transportprotokoll?________________________________________ Varför?____________________________________

- Vilken port skickades DNS-förfrågan till? ________________________________________________________ Vilket portspann tillhör denna port?__________________________________________

- Vilken port skickades DNS-förfrågan från? _______________________________________________________ Vilket portspann tillhör denna port?___________________________________________

TCP-session

3-way handshake

flaggor syn, syn-ack, ack

2-way handshake

fin, ack

MAC-adress/IP-adress

1. Starta en ny inspelning i Wireshark.

2. Skicka ping från er ena dator till den andra datorn

3. Stoppa inspelningen

4. Filtrera ping genom att skriva något i filterrutan. Vad skrev ni?______________________

5. Markera ett av pingpaketen ni skickade, leta upp avsändarens IP-adress och MAC-adress samt mottagarens IP-adress och MAC-adress. Leta upp pingsvaret

kolla mac och ip från både avsändare och mottagare. Notera det omvända förhållandet.

6. Starta nu en ny inspelning

7. Skicka ping till tre valfria webservrar runt om i världen.

8. Stoppa inspelningen och filtrera pingpaketen.

9. Leta upp pingpaket till de tre olika webservrarna, sriv ner destinationens IP-adress och MAC-adress.

Webserver: IPadress (mottagare)

MAC-adress (mottagare)

1. www. ________________________._____ _______._______._______._______ ____:____:____:____:____:____

2. www. ________________________._____ _______._______._______._______ ____:____:____:____:____:____

3. www. ________________________._____ _______._______._______._______ ____:____:____:____:____:____